آیا تراشههای اسنپدراگون امنیت گوشی را به خطر میاندازند؟

نکات خواندني

بزرگنمايي:

سیاست و بازاریابی - شهر سخت افزار / اخیراً گوگل در یک بروزرسانی بسیاری از مشکلات امنیتی و آسیبپذیریهای گوشیهای اندرویدی را کاهش داد. اما بهتازگی درون پردازشگر سیگنالهای دیجیتال (DSP) چیپستهای کوالکام بیش از 400 مورد کد آسیبپذیر یافت شده که اگر تصحیح نشوند، به مهاجمان اجازه میدهند از اسمارتفونها بهعنوان یک وسیلهی جاسوسی استفاده کنند.

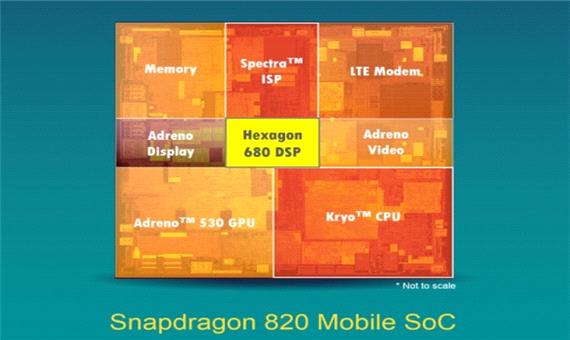

اخیراً سازمان امنیتی Check Point در پژوهشی، بهصورت اجمالی تراشهی DSP چیپستهای کوالکام را مورد آزمون قرار داده و دریافتند که درون تراشهی DSP برند Hexagon موجود در چیپستهای کوالکام حفرههای امنیتی بسیاری وجود دارد.

DSP یا همان پردازشگر سیگنالهای دیجیتال، یکی از مهمترین عناصر چیپست بوده که بهصورت آنی (Real Time) دستورهای کاربر را به فریمور منتقل میکند. این «دستورها» هم میتوانند اطلاعاتی از قبیل تصویر، صوت، ویدیو، پردازش صدا و موقعیتیابی GPS باشند.

حفرههای امنیتی گفته شده با نامهای CVE-2020-11201 ،CVE-2020-11202 ،CVE-2020-11206 ،CVE-2020-11207 ،CVE-2020-11208 و CVE-2020-11209شناخته شده و بیشتر نسبت به حملههایی از قبیل محرومسازی از سرویس (DoS) و افزایش دسترسی (Privilege Escalation) آسیبپذیر هستند.

«افزایش دسترسی» نوعی حملهی شبکهای است که از آن برای دسترسی غیر مجاز به سیستم استفاده میشود، در حالی که سیستم نمیتواند غیر مجاز بودن آن را تشخیص دهد. زمانی که این حمله با موفقیت انجام شود، مهاجم میتواند کنترل دستگاه را بدست گرفته، از آن بهعنوان یک وسیلهی جاسوسی استفاده کرده و حتی میتواند با نصب بدافزار روی آن، دستگاه را از کار انداخته یا فعالیتهای خود روی آن را مخفی کند.

در این گزارش اشاره شد که مهاجم با استفاده از این آسیبپذیری میتواند به اطلاعات شخصی فرد از قبیل تصاویر، ویدیوها، تماسها ضبط شده و اطلاعات GPS هم دسترسی پیدا کند. برای دسترسی فقط کافیست کاربر روی یک فایل اجرایی مخرب که مهاجم آن ساخته، کلیک کند و زمانی که مهاجم به دستگاه دسترسی پیدا کرد، میتواند با حملههای DoS سیستم را کاملاً از کار بیندازد. این حفره به قدری آسیبپذیر است که مهاجم میتواند توسط آن باعث بریک شدن (Brick) دستگاه شود یا با از بین بردن فریمور، گوشی را کاملاً بیاستفاده کند.

گروه امنیتی Check Point بر این باور است که آنالیز و تحلیل تراشههای DSP حتی برای خود تولیدکنندگان نیز بسیار پیچیده بوده و علیرغم اینکه بسیار کاربردی و ارزان هستند، آسیبپذیری بالایی نیز دارند. بههمین دلیل بسیار از تولیدکنندگان و تحلیلگران امنیتی باید برای کاهش آسیبپذیری این تراشهها با یکدیگر همکاری کنند.

همانطور که میدانید اکثر پرچمداران اندرویدی حال حاضر بازار از چیپستهای اسنپدراگون کوالکام استفاده کرده و حدود 40 درصد از کل اسمارتفونها نیز به همین چیپستها مجهز هستند. همچنین باتوجه به اینکه اندروید آسیبپذیرترین سیستمعامل کنونی است، وجود حفرههای امنیتی در تراشههای گوشیهای اندرویدی به یک خبر بسیار نگرانکننده تبدیل میشود.

البته کوالکام در ماه فوریه (بهمن سال گذشته) به وجود این حفرهها اعتراف کرده و در ژوئن (خرداد) یک پچ امنیتی منتشر کرده است، اما هنوز مشخص نیست که آیا تولیدکنندگان گوشیها هم این پچ را در بروزرسانیهای امنیتی خود قرار دادهاند یا خیر.

پس اگر از یک گوشی اندرویدی با چیپستهای کوالکام استفاده میکنید در بروزرسانیهای امنیتی به دنبال نامهای گفته شده بگردید تا از امنیت اطلاعات خود در مقابل اینگونه حملات مطمئن شوید.

لینک کوتاه:

https://www.siasatvabazaryabi.ir/Fa/News/145486/